Eine bereits am 22. April 2015

veröffentlichte Magento Sicherheitslücke bedroht immer noch viele Online-Shops, da viele Betreiber den entsprechenden Patch noch nicht eingespielt haben.

Update 1.9.15: Aktuellen Erhebungen zufolge (Stand: 1. September 2015) sind

allein in Deutschland immer noch gut 27% aller Magento-Installationen nicht repariert, weltweit handelt es sich um fast 40.000 Shops. Betroffen von der Lücke mit dem Namen

Shoplift Bug sind alle Versionen von Magento (CE und EE).

Sollte Ihr Shop betroffen sein, handeln Sie jetzt! Wir haben im Folgenden alles Wissenswerte in Form eines FAQ zusammengestellt:

Welche Magento-Versionen sind von der Sicherheitslücke betroffen?

Fast alle. Konkret: Betroffen sind die Magento Versionen CE 1.6 bis CE 1.9 sowie EE 1.11 bis EE 1.14. Auch die aktuellen Versionen CE 1.9.1.0 und EE 1.14.1.0 sind betroffen!

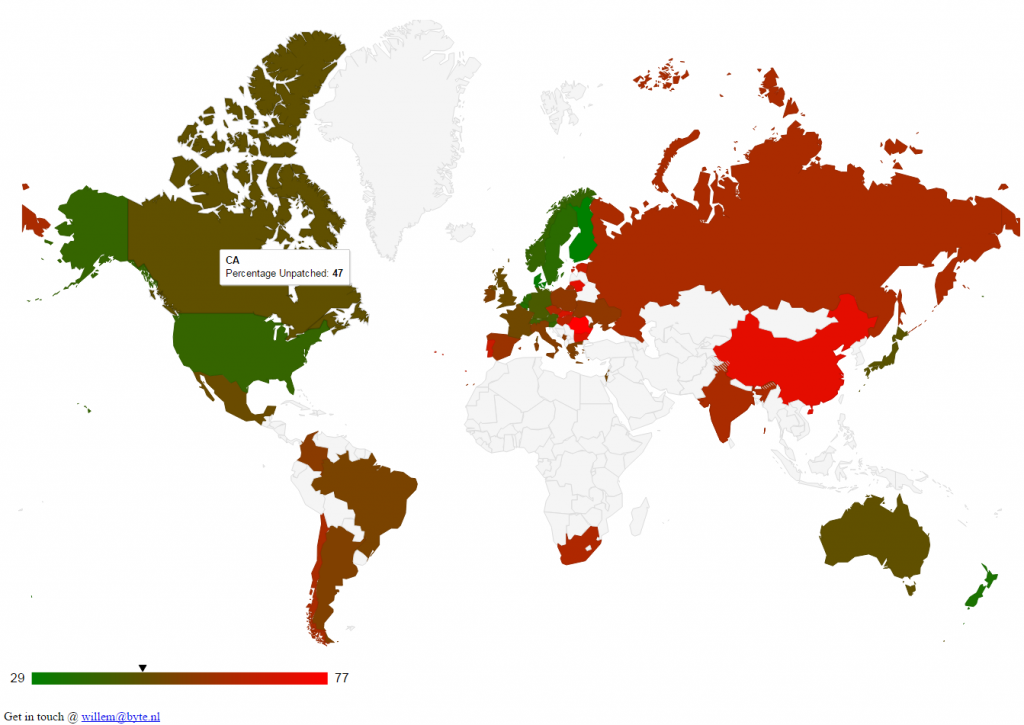

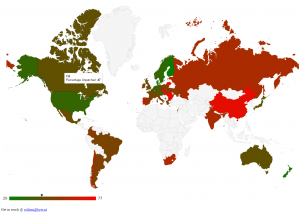

Die Weltkarte zeigt die Verbreitung der ungepatchten und gepatchten Shops (Stand: 18.05.2015)

Wie kann ich feststellen, ob mein Shop unsicher ist?

Sehr einfach. Auf der Website

shoplift.byte.nl finden Sie einen Test. Geben Sie die Adresse Ihres Shops ein und klicken Sie Test. Es wird Ihnen umgehend angezeigt, ob Ihr Shop betroffen ist oder der Patch schon eingespielt wurde.

Sollte Ihr Magento-Shop die Version 1.9.1.1 haben, können Sie beruhigt sein, denn diese derzeit neueste Version

enthält den notwendigen Patch bereits.

Wie hoch ist das Risiko für meinen Shop?

Hoch, sofern Sie den Patch nicht installiert haben.

Die Sicherheitsfirma Sucuri

beobachtet eine Vielzahl von Einbruchsversuchen,

User aus der Community berichten über gehackte Shops. Heise berichtet, die

Lücke wird aktiv ausgenutzt.

Was kann schlimmstenfalls passieren?

Bei der Sicherheitslücke handelt es sich um einen sogenannte

Remote Code Execution Exploit. Untechnisch gesprochen können Angreifer sowohl eigenen Programmcode in einen betroffenen Magento-Shop einschleusen und so unerwünschte Funktionen integrieren oder ausführen, zum anderen können sie Zugriff auf sämtliche im Shop gespeicherte Daten erlangen, zum Beispiel sensible Kundendaten.

Mit einem Wort: Super-Gau.

Was muss ich tun, um die Lücke zu schließen?

Es existiert der Patch

SUPEE-5344, der im Shop installiert werden muss.

Rackspeed beschreibt zwei Verfahren – mit SSH oder mit FTP (ohne Gewähr):

Einspielen des Magento-Patches per SSH:

- Datensicherung des Magento-Shops

- Patch downloaden (auf der Download-Seite im Abschnitt Patches schauen)

- Upload des Patches in den Ordner public_html

- sh PATCH-DATEINAME.sh

- Alle Caches leeren um die Änderungen zu übernehmen: System > Cache Management

- Compiler – neu kompilieren: System > Werkzeuge > Kompiler

Einspielen des Patches per FTP:

- Datensicherung des Magento-Shops

- Patch downloaden (auf der Download-Seite im Abschnitt Patches schauen)

- Patch-Datei in einem Texteditor öffnen

- Die Änderung Zeile für Zeile auf die betreffenden Dateien anwenden, dazu die jeweilige Datei per FTP öffnen und nach der Änderung speichern. Zeilen im Patch mit einem Minus (-) werden entfernt, Zeilen mit einem Plus (+) ergänzt. Die zu editierenden Dateinamen befinden sich über den geänderten Zeilen.

- Alle Caches leeren um die Änderungen zu übernehmen: System > Cache Management

- Compiler – neu kompilieren: System > Werkzeuge > Kompiler

Führen Sie die Installation zunächst immer in Ihrem Test-Shop durch. Erst, wenn Sie das Verfahren in der beschriebenen Weise geprüft haben, im Live-Shop einrichten.

Sie können nach Durchführen des Patches wieder den Test auf

shoplift.byte.nl bemühen. Beachten Sie dabei, dass das Test-Tool die Antworten 5 Minuten lang zwischenspeichert. Falls Sie also weiterhin die Sicherheitslücke gemeldet bekommen, warten Sie einige Minuten und wiederholen Sie den Test.

Ich kann / will das nicht selbst machen – wer kann mir helfen?

Ihr auf Magento spezialisierter Dienstleister.

Der Aufwand beträgt pro Shop etwa 30 bis 60 Minuten, je nach dem, ob ein Zugang per SSH (schneller) oder nur per FTP (langsamer) möglich ist.

Eine bereits am 22. April 2015 veröffentlichte Magento Sicherheitslücke bedroht immer noch viele Online-Shops, da viele Betreiber den entsprechenden Patch noch nicht eingespielt haben.

Update 1.9.15: Aktuellen Erhebungen zufolge (Stand: 1. September 2015) sind allein in Deutschland immer noch gut 27% aller Magento-Installationen nicht repariert, weltweit handelt es sich um fast 40.000 Shops. Betroffen von der Lücke mit dem Namen Shoplift Bug sind alle Versionen von Magento (CE und EE).

Sollte Ihr Shop betroffen sein, handeln Sie jetzt! Wir haben im Folgenden alles Wissenswerte in Form eines FAQ zusammengestellt:

Eine bereits am 22. April 2015 veröffentlichte Magento Sicherheitslücke bedroht immer noch viele Online-Shops, da viele Betreiber den entsprechenden Patch noch nicht eingespielt haben.

Update 1.9.15: Aktuellen Erhebungen zufolge (Stand: 1. September 2015) sind allein in Deutschland immer noch gut 27% aller Magento-Installationen nicht repariert, weltweit handelt es sich um fast 40.000 Shops. Betroffen von der Lücke mit dem Namen Shoplift Bug sind alle Versionen von Magento (CE und EE).

Sollte Ihr Shop betroffen sein, handeln Sie jetzt! Wir haben im Folgenden alles Wissenswerte in Form eines FAQ zusammengestellt: